Чип безопасности Apple T2 взломали и это прекрасные новости!

На этой неделе стало известно о том, что обнаружен механизм взлома чипа безопасности Apple T2, которым компания защищает свои Маки с 2018 года. И это тот редкий случай, когда радостно начали улыбаться не только потенциальные злоумышленники, но также китайцы на многочисленных фабриках в Поднебесной, и даже инженеры авторизованных (и неавторизованных) сервисных центров.

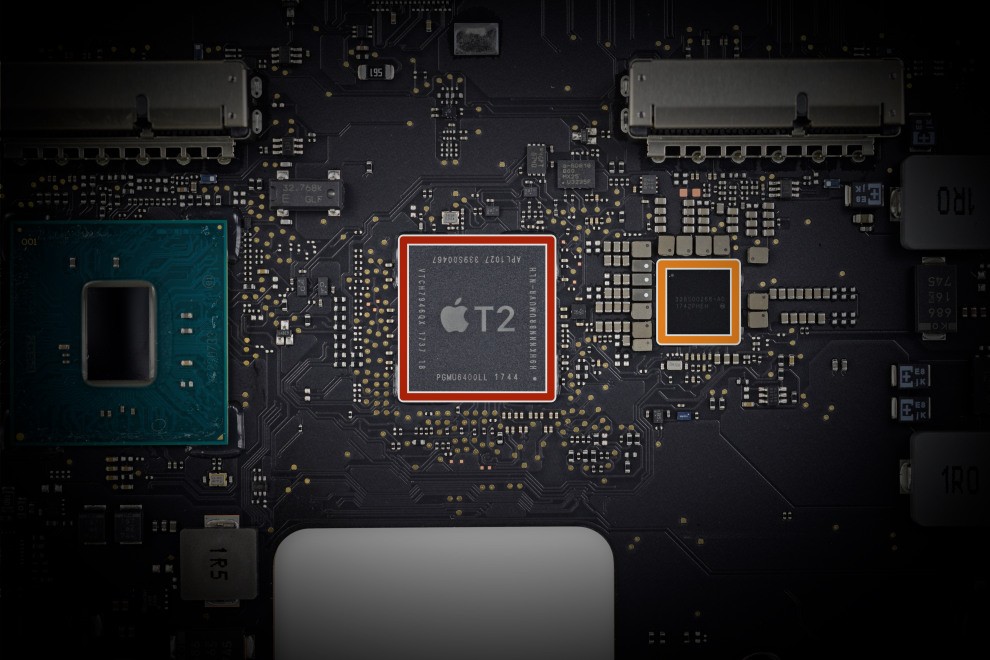

Что такое чип безопасности T2

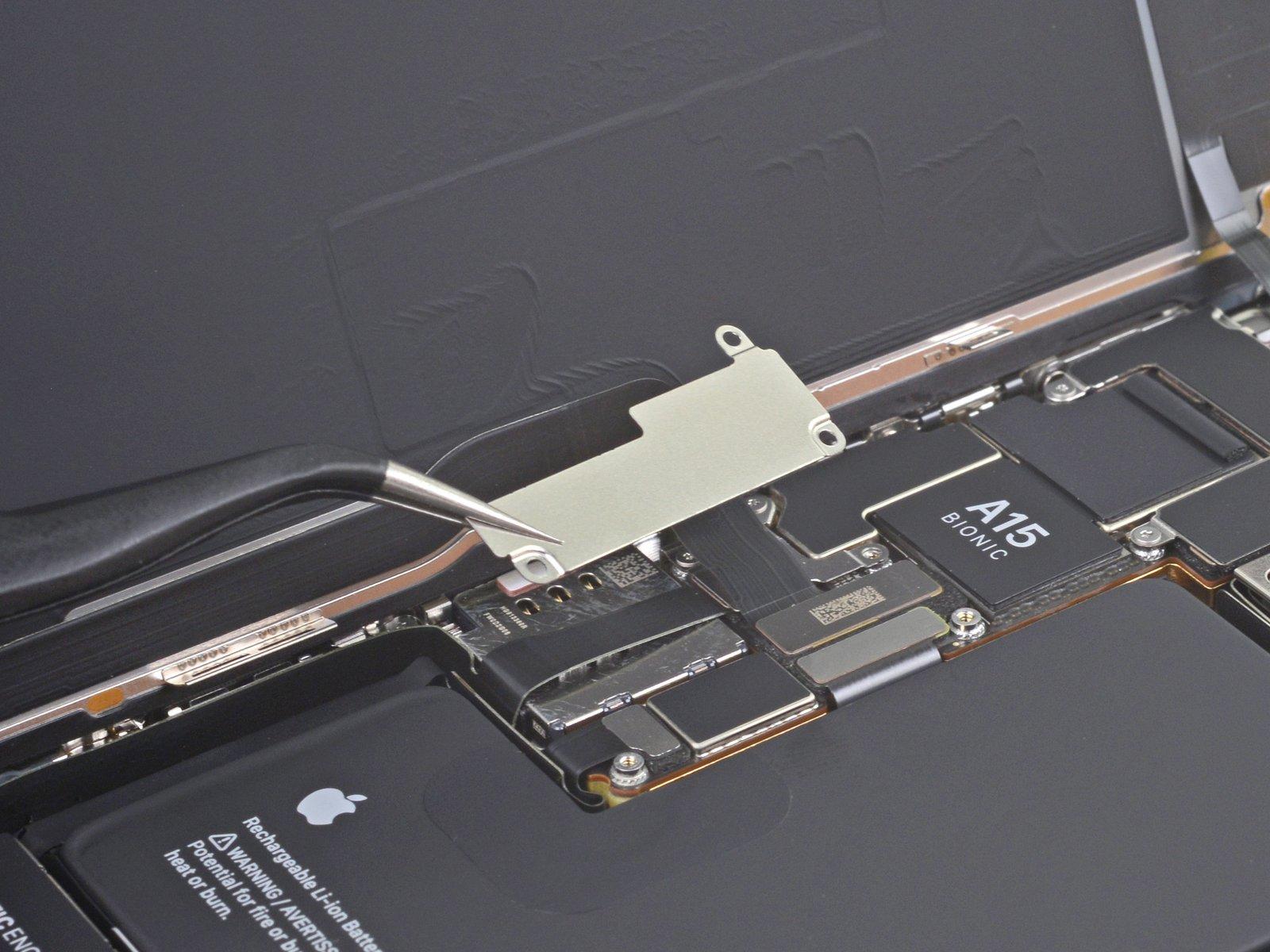

Фактически, это разновидность процессора ARM A10, который изначально использовался в немолодых моделях айфонов. Немного допилив его напильником, Apple назвала Т2 и начала добавлять в качестве со-процессора на материнские платы своих Маков. Логика была в том, что свой процессор лучше и легче контролировать в части безопасности, а потому Т2 передали такие функции, как контроллер шифрования, порядок загрузки машины, управление периферией.

На практике это вылилось в то, что… ремонтировать и обслуживать устройства с чипом Т2 стало в разы… нет, не сложнее, а дороже. Фактически, любой ремонт стал возможен только через АСЦ, так как теперь надо было не только поменять деталь (например, дисплей), но и перепрошить ее. Плюс к этому сложнее стало вытаскивать данные из залитых плат, да и в целом диагностику проводить. Даже инженеры АСЦ кулуарно жаловались, что житья никакого нет с этим Т2.

Взлом

И вот теперь оказалось, что чип безопасности можно обмануть. Специалисты из бельгийской ironPeak исходили из того, что в основе T2 лежит процессор А10. А последнем в свое время были найдены две уязвимости, которые позднее использовались для джейлбрейка айфона. И о чудо — в Т2 те же самые механизмы сработали, так как инженеры Apple оставили открытым интерфейс для отладки (дебаггинга) чипа. Через него удалось получить root-доступ и далее перспективы для потенциального злоумышленника самые радужные, начиная от доступа к данным пользователя и заканчивая возможной блокировкой машины с целью выкупа.

И самое занятное заключается в том, что закрыть эту дыру в Т2 в существующих машинах Apple не сможет — этот чип не подлежит обновлению или перезаписи.

Звучит страшно, но на самом деле не очень. Для того, чтобы взломать Т2, надо при запуске Мака физически подключить к нему через USB-C внешний накопитель с установленными эксплойтами. То есть масштабировать на массового пользователя эту историю нельзя (хотя разные спецслужбы будут рады).

Куда интереснее, что в теории и небольшой перспективе в арсенале неавторизованных сервисных центров может появиться инструмент для диагностики машин с чипом Т2, а также возможность проводить их ремонт. И мы прямо уже видим как китайцы начинают расчехлять свои конвейеры по производству неоригинальных запчастей для этих машин. Теперь то (возможно) их можно будет корректно ставить и получить от них адекватную работоспособность.

Поэтому в целом это прекрасные новости. Должно же быть хоть что-то хорошее в этом странном 2020 году.